Есть ли в космосе место для хакеров? Увы, где человек что-то сотворил, найдутся и те, кто захочет созданное разрушить или обратить себе на пользу. Единственного в истории подозреваемого в хакерстве на орбите — астронавта Энн Маклейн — суд оправдал. Зато соседи по планете неоднократно наносили недружественный визит космической инфраструктуре.

Специально к Дню космонавтики расскажу, как злоумышленники нарушают киберустойчивость спутниковой инфраструктуры и как им можно противостоять.

Ответственный хакер

Пожалуй, первый случай взлома спутника на орбите — это Капитан Полночь, который 27 апреля 1986 года прервал трансляцию канала HBO. Вместо фильма в эфире появилась надпись: GOODEVENING HBO FROM CAPTAIN MIDNIGHT. $12.95/MONTH? NO WAY! (Доброго вечера HBO от Капитана Полночь. 12,95 долл. в месяц? Не вариант! — Прим. пер.) Оказалось, что супергероя поддерживают множество пользователей, недовольных стоимостью подписки на спутниковое ТВ: более 200 человек «признались» ФБР, что они — Капитан Полночь.

Однако реальным виновником оказался инженер спутниковой связи Джон МакДугалл. В США спутниковое ТВ появилось в 1970-е годы — оно использовалось для показа платных каналов. Но сигнал сначала передавался в незашифрованном виде, что позволяло «лайфхакерам» раскошелиться только за настройку спутниковой антенны и не вносить абонентскую плату оператору. Чтобы не терять доходы из-за несанкционированного просмотра, самый крупный оператор платного ТВ — HBO — с 1986 года начал шифровать сигнал. После этого желающим смотреть каналы HBO пришлось ежемесячно оплачивать подписку, чтобы исправно работал декодер, дешифрующий спутниковый сигнал. Желающих регулярно платить за телеканалы было относительно немного, доходы установщиков упали. Недовольный новым положением дел инженер составил картинку с посланием и направил сигнал на спутник HBO. Подавив исходный сигнал более сильным, он фактически первым совершил задокументированную атаку типа джамминг (jamming) на спутник. Вмешательство продлилось всего 5 минут: СМИ сообщают, что сотрудники HBO повысили мощность оригинальной передачи, пытаясь преодолеть чужеродный сигнал, но МакДугалл в ответ увеличил мощность станции, на которой работал, и удержал контроль. Однако затем Капитан Полночь выключил передачу, опасаясь сжечь приёмник спутника слишком сильным сигналом сразу от двух источников. Возможно, суд учёл почти благородное поведение, поэтому Джон МакДугалл отделался сравнительно легко: штрафом в 5000 долларов и годом условно.

Больше спутников — больше возможностей для хакеров

Казалось бы, за время с первого взлома спутника компании могли научиться обеспечивать киберзащиту космических аппаратов и передаваемой через них информации. Однако этим озаботились далеко не все операторы. Некоторые из них даже не применяют шифрование или используют нестойкие к взлому алгоритмы, чтобы сэкономить на себестоимости спутника и его запуске: берут стандартные электронные компоненты и экономят вычислительные мощности, снижая размеры и массу спутника.

В 2019 году специалист по кибербезопасности Джеймс Павур (James Pavur), ранее работавший в Пентагоне, провёл эксперимент для своей докторской диссертации в Оксфорде. С помощью набора за 400 долларов (небольшая антенна, коаксиальный кабель и серийный цифровой ТВ-тюнер) ему удалось перехватить спутниковые сигналы, передаваемые морским судам, принадлежавшим компаниям из списка Fortune 500. Исследователь отметил, что после очистки сигнала от шумов можно получить судовые манифесты, данные паспортов, кредитных карт и платежей.

Более серьёзные устройства позволяют как подавлять сигналы спутников, так и проводить спуфинг (подменять реальные данные специально сформированными). Примером может служить спуфинг навигационных систем, когда карта показывает пользователю, что он оказался вдали от реальной точки, — он был впервые продемонстрирован студентами Университета Карнеги — Мелона ещё в 2012 году. Интересно, что это тот редкий случай, когда недостаточная защищённость системы используется для обеспечения безопасности: спуфинг навигационных систем применяется вблизи важных правительственных зданий, чтобы предотвратить потенциальные террористические атаки.

В целом в спутниках нет ничего «неземного»: можно подавить их сигнал более мощным, а если производитель космического аппарата не озаботился шифрованием, то злоумышленник может даже подменить ТВ-передачу или интернет-данные.

Защита космоса начинается на Земле

Спустимся с небес на Землю. Исследователи вопросов безопасности в отдельную категориювыделяют атаки на линию управления и контроля (command and control link – C2), в нашем случае — на линию связи между спутниками и наземными станциями управления. Это не просто теория, ещё в 2007–2008 годах подобные атаки стали причиной неоднократной потерисвязи норвежской станции слежения со спутниками Landsat-7 и Terra AM-1. Взлома наземных IT-систем обнаружено не было, поэтому исследователи решили, что атака шла именно на линию передачи. Отмечу, что управление и контроль спутниками были выстроены на должном уровне: временная потеря связи не вывела их из строя, аппараты не ушли с орбиты — проявили устойчивость к сбоям.

Таким образом, защита космоса начинается на Земле. Именно здесь хакерам проще всего получить информацию со спутников классическими методами, например атакуя наземную инфраструктуру с помощью брутфорса и эксплуатации уязвимостей. Потенциально это грозит потерей контроля над спутником или утечкой важной информации.

В 2014 году исследователи обнаружили, что хакеры получили доступ более чем к 10 000 спутниковых станций в США. Скомпрометированными оказались чувствительные данные пользователей и компаний, а также служебная информация из канала управления электрической сетью. Тут даже сложные сценарии атак применять не пришлось: использовались пароли по умолчанию к терминалам или отключение доступа через VPN (после чего, видимо, логин и пароль передавались в открытом виде и были перехвачены).

В 2018 году исследователи снова предупредили о незащищённости гражданских и военных объектов от кибератак через спутниковые системы. Причём если для военных структур и гражданской авиации США вероятность этой угрозы оценили как среднюю, то для морских судов — как высокую: кораблям критичны как точные координаты системы навигации, так и спутниковая связь.

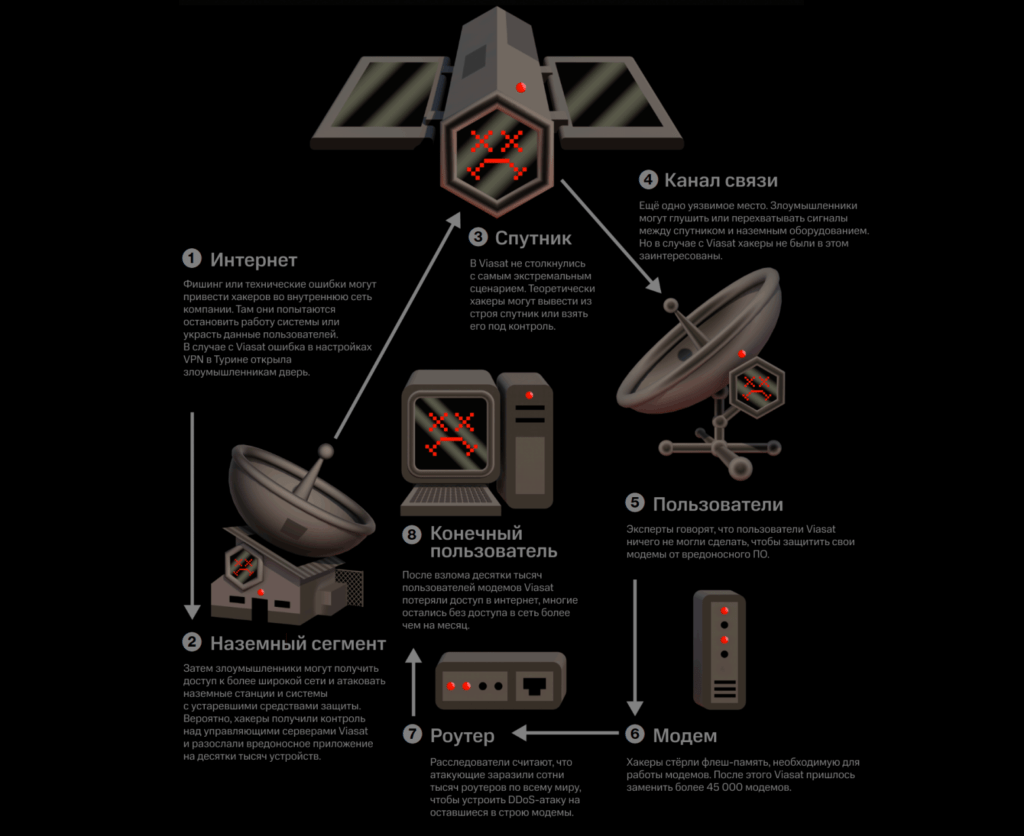

Казалось, эти случаи научат организации защищать системы спутниковой связи. Но хакеры тоже совершенствуются, и даже компании, для непрерывности бизнес-процессов которых спутниковая связь критична, не всегда могут защитить её от кибератак. Так, в 2022 году спутниковый оператор Viasat подвергся масштабной кибератаке: из 100 000 абонентов в 13 странах Восточной Европы и Африки примерно 45 000 лишились связи. Инцидент не только затронул интернет-пользователей, но и привёл к сбою в работе около 6000 ветряных турбин в Германии — они управлялись через спутники.

В результате совместного с АНБ расследования компания Viasat выяснила, что сначала хакеры взломали доступ к корпоративному VPN в Италии, попали в систему и установили вредоносное ПО на управляющие серверы. Вредонос разослал через спутниковую связь обновление прошивки на множество модемов KA-SAT, обеспечивающих пользователям широкополосный доступ в интернет через одноимённый космический аппарат. Обновление перезаписывало флеш-память устройств мусорными данными, выводя терминалы из строя. Когда специалисты Viasat и АНБ попытались разобраться в сути проблемы, взломщики запустили DDoS-атаку на оставшиеся в строю модемы. Недоступность устройств мешала специалистам понять вектор кибератаки, а также не давала возможности удалённо подключиться к модемам и попытаться восстановить настройки доступа в интернет. В результате некоторые абоненты компании оставались без связи около месяца, а десятки тысяч модемов пришлось заменить.

Расследование показало, что в пострадавших модемах не требовалась авторизация для перезаписи прошивки. А вот проникновение в систему было организовано более тонко: компания предполагала, что взлом произошёл из-за «крота» в итальянском офисе, но исследователи обнаружили некорректную настройку корпоративного VPN. Позднее стало известно, что АНБ за месяц до атаки предупредило Viasat о многочисленных уязвимостях в спутниковом оборудовании, но оператор пренебрёг защитой базовых элементов своей IT-инфраструктуры.

Позитивный итог

На первый взгляд кажется, что космос бесконечно далёк от земных хакеров. На самом деле кибератаки на спутниковую инфраструктуру нечасто, но происходят. С проникновением космической связи во все аспекты нашей жизни и работы кибератаки спутниковых группировок, скорее всего, станут частым явлением и могут приводить к серьёзным последствиям для пользователей и компаний. Лучше действовать проактивно и не дожидаться действий злоумышленников, а работать над информационной и кибербезопасностью как орбитальной, так и наземной части спутниковых систем.

Мечтайте о космосе и не забывайте о киберзащите на Земле!

Благодарю за помощь Александра Баулина. Он долго работал в «Роскосмос Медиа» и поделился со мной очень полезными знаниями.