TITLE: The city never sleeps

SPEAKERS: Yury Namestnikov, Denis MakrushinAmong other things, security professionals rely on strict security policies to limit the internet access for applications and to deter cyber-criminals roaming through a corporate infrastructure. However, then employees go to sleep, many dangers lurk within corporate networks.

In this presentation, we will discuss what happens late at night when the dark side of applications wake up and run. We will show you how a malicious hacker doesn’t even need to knock on the corporate network’s from door, all because the city never sleeps. We will tell you stories about innocent Notepad, AutoCAD, Messenger and SAP modules doing dangerous things late at night when everyone is asleep.

Blog

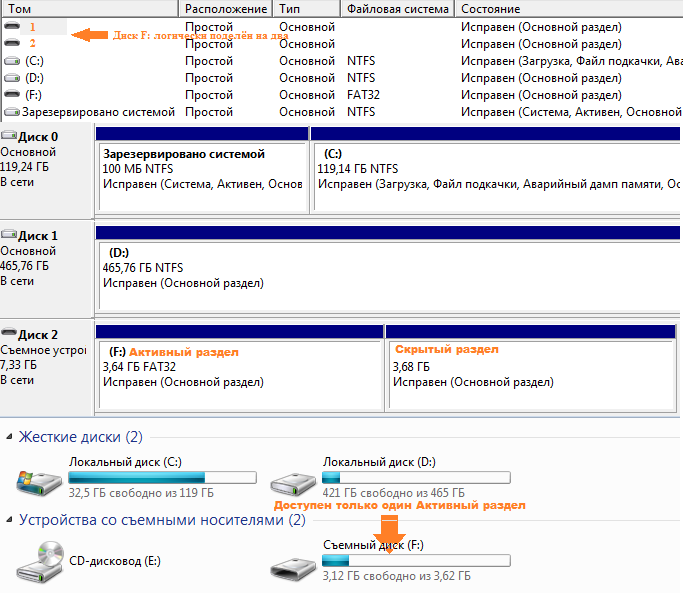

В первой части статьи я описывал установку на зашифрованный корневой раздел ОС FreeBSD. Это маленький кирпичик в нашей стене, которую мы вместе с читателями начали строить. Начало положено и теперь необходимо заботиться буквально обо всем, а это не так просто как кажется. На что стоит обратить внимание? Что делать, что бы не потерять мастер ключи? Какие меры принять, по обеспечению их безопасности? Где и как их хранить ? Зачем скрывать наличие загрузочного раздела на съемном носителе? Что такое стеганография? Об этом и многом другом читайте в моей следующей статье: “Криптозащита FreeBSD: Часть 2. Тонкости повседневного использования”

Любая компания, вне зависимости от уровня своей зрелости, обладает какой-либо ценной информацией, попадание которой к недобросовестным лицам может поставить крест не только на финансовом будущем, но и на бизнесе в целом. Представители очень малого бизнеса имеют на своих счетах вполне внушительные суммы, а вот защищенность рабочих станций сотрудников не может похвастаться безупречностью. В лучшем случае владельцы ПК в компаниях ставят демонстрационную версию антивирусного продукта и пользовательского межсетевого экрана. В худшем — не устанавливают средства защиты вообще.

«Пройдемте со мной» — говорит один из офицеров и указывает пальцем на коридор с множеством маленьких комнат для допроса.

— Цель визита?

– Выступление на конференции Hacker Halted 2015.

— Конечный пункт назначения?

– Атланта, Штат Джорджия…

После получасовой беседы нам возвращают багаж, и мы выходим из аэропорта, где нас встречают раскаленный воздух и джетлаг. Добро пожаловать в США.

“This way please,” says one of the officers pointing to a corridor lined with small rooms for interrogation.

“Purpose of your visit?”

“I’m a speaker at the Hacker Halted 2015 conference.”

“Final destination?”

“Atlanta, Georgia…”

After a half-hour conversation, we get our luggage back, leave the airport and then we’re hit by the hot air and jet lag. Welcome to the United States.